Les entreprises manufacturières ne doivent pas sous-estimer la gestion des accès privilégiés dans la sécurité de l’IIoT

La sécurisation de l’Internet des objets industriel (IIoT) dans le secteur manufacturier est devenue cruciale, nécessitant des solutions adaptées pour protéger les systèmes critiques contre les risques de sécurité. Allan Camps, Senior Enterprise Account Executive chez Keeper Security, explique, notamment, ce que peut apporter la gestion des accès privilégiés (PAM).

Article adapté par Cédric Lardière

Les entreprises manufacturières ont besoin d’une solution de gestion des accès privilégiés (Privileged Access Management ou PAM) pour sécuriser l’Internet des objets industriel (IIoT), en protégeant les systèmes critiques et en limitant l’accès aux seuls utilisateurs autorisés. L’IIoT, qui est un réseau d’appareils connectés collectant et analysant des données pour améliorer l’efficacité, devient central dans la fabrication, rendant sa sécurisation plus cruciale que jamais.

Allan Camps, Senior Enterprise Account Executive chez Keeper Security.

Les dispositifs d’IIoT dans le secteur manufacturier présentent plusieurs vulnérabilités critiques, notamment l’usage de mots de passe par défaut ou faibles et des protocoles de sécurité inadéquats, ainsi qu’un manque de surveillance et de visibilité sur les réseaux. Beaucoup de ces dispositifs ne disposent pas de correctifs réguliers, d’authentification ou de chiffrement, ce qui facilite l’exploitation par des cybercriminels.

L’absence de mécanismes de journalisation complique la détection des activités suspectes, laissant les systèmes sensibles exposés. Ces failles peuvent avoir de lourdes conséquences : une seule intrusion peut en effet entraîner des interruptions de production, des pertes de données et des risques pour la sécurité des employés en cas de dysfonctionnements. La sécurisation de l’Internet des objets industriel est donc essentielle.

Principe du moindre privilège et contrôle d’accès basé sur les rôles

La mise en œuvre d’une solution de gestion des accès privilégiés permet d’atténuer les risques de sécurité de l’IIoT dans le secteur manufacturier en intervenant à différents niveaux. La PAM applique le principe du moindre privilège (Principle of Least Privilege ou PoLP) pour garantir que les utilisateurs et les comptes de service disposent uniquement de l’accès minimum requis à leurs tâches. En limitant ainsi l’exposition des systèmes et des données sensibles, cela réduit la surface d’attaque et minimise les risques d’abus de privilèges ou de menaces internes.

La PAM contrôle également les accès privilégiés aux infrastructures critiques de l’IIoT en appliquant des politiques strictes, comme le contrôle d’accès basé sur les rôles (Role-Based Access Control ou RBAC), afin d’éviter que des utilisateurs n’obtiennent des autorisations excessives. Grâce à ses fonctions de contrôle d’accès, seuls des comptes de confiance peuvent interagir avec les dispositifs d’IIoT, qui traitent des données sensibles en temps réel. Cette sécurisation permet de préserver l’intégrité des données et de garantir l’efficacité des procédés de fabrication.

Les solutions de gestion des accès privilégiés assurent une surveillance en temps réel des sessions privilégiées et des actions effectuées sur les systèmes d’IIoT. Chaque action est suivie et enregistrée, renforçant ainsi la sécurité et la responsabilité des utilisateurs, tout en permettant la détection rapide d’accès non autorisés ou de comportements suspects. Enfin, la PAM automatise la gestion, la rotation et l’application de mots de passe forts pour tous les types de comptes liés à l’IIoT. En imposant des exigences strictes et en assurant des mises à jour régulières, elle réduit considérablement les risques d’accès non autorisé et empêche l’exploitation d’identifiants faibles ou obsolètes.

En résumé, la gestion des accès privilégiés (PAM) est indispensable pour protéger l’Internet des objets industriel dans le secteur manufacturier. Cette fonctionnalité réduit les risques d’intrusion et garantit la sécurité des systèmes critiques. Adopter des solutions PAM est essentiel pour assurer la résilience et l’efficacité des opérations industrielles.

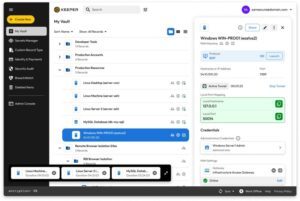

Après avoir développé, deux ans plus tôt, l’application Keeper pour la gestion des mots de passe, Darren Guccione, son CEO, et Craig Lurey, son CTO, ont créé, en 2011, la société Keeper Security à Chicago dans l’Illinois (États-Unis). La société est, aujourd’hui, un éditeur spécialisé dans les logiciels de gestion des mots de passe, de gestion des secrets, d’accès privilégiés, d’accès à distance sécurisé et de messagerie chiffrée pour les particuliers et les entreprises. Les solutions de Keeper Security s’appuient sur une sécurité « zero trust » et « zero knowledge » pour protéger chaque utilisateur sur chaque appareil.